In dieser Artikelreihe betrachte ich alle Stellen, an denen Datenschutz- und Compliance-Richtlinien (Im Folgenden als ToU – Terms of Use bezeichnet) Endanwendern präsentiert und deren Bestätigung erzwungen werden können.

Im ersten Teil habe ich bereits tenantweite Einstellungen behandelt, wo im zweiten Teil weitere Möglichkeiten innerhalb von Entra ID Applikationen hinzu kamen.

In dieser Installation der Serie folgen nun erste Einstellungen aus der breiteren M365 Welt, die entweder direkt als ToU fungieren oder entsprechend eingesetzt werden können. Obwohl mein Spezialgebiet Entra ist, eignen sich meine bereits etablierten Kriterien gut, um eine möglichst umfassende Übersicht zu erstellen. 😅

Ich trete aus meinem Fokusbereich mit einer Anwendung, deren Vorgängerversion ich intensiv administriert habe und die ich auch heute noch gelegentlich betreue: Microsoft Teams – ergänzt um zwei weitere Anwendungen: Bookings, dem Nachfolger von Teams Virtual Appointments, und Viva Engage (ehem. Yammer) als weitere Kollaborationsplattform.

Teams

Microsoft Teams bringt eine besondere Herausforderungen mit sich, da es sich um eine Plattform handelt, auf der möglichst viele unterschiedliche Teilnehmer interagieren und zusammenarbeiten sollen. Wir haben besonders viele Benutzer aus anderen Microsoft Tenants (= Gäste), oder gar Personen die überhaupt kein Benutzerkonto in der Microsoft Welt besitzen (= Anonyme Benutzer).

Als Erinnerung aus Part 1: Conditional Access greift nur bei der Authentifizierung, darüber lassen sich also keine ToU für unsere Anonymen Teilnehmer Anwenden. Gerade wenn also mit Privatpersonen oder Organisationen kommuniziert werden muss, die erstellen von Microsoft Konten ablehnen, ergibt sich aus Sicht der Compliance eine Herausforderung.

Auch wenn manch einer behaupten, dass es so etwas wie Organisationen ohne Microsoft Konten ja gar nicht gibt. Business to Business (B2B) bedeutet ja Microsoft Tenant zu Microsoft Tenant 😉

Da anonyme Benutzer oft ein entscheidendes Thema darstellen, vorab ein wichtiger Hinweis: Es gibt derzeit keine technische Möglichkeit, sicherzustellen, dass anonyme Teilnehmer die ToU akzeptiert haben – jede verfügbare Lösung erfordert an mindestens einer Stelle organisatorische Maßnahmen.

Beginnen wir also mit der effektivsten Option:

Webinare

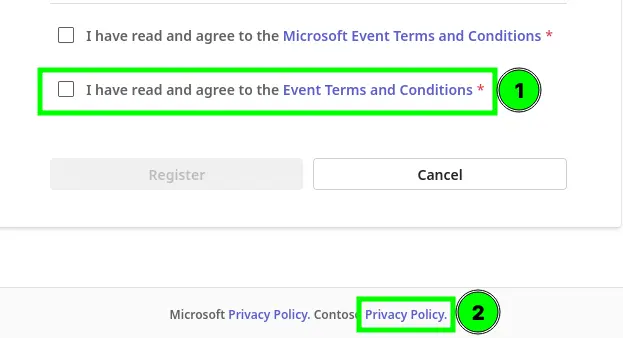

Bei einem Webinar wird eine öffentliche "Registrierungsseite" geteilt, bei der von Teilnehmern zusätzliche Informationen angefordert werden können. Wenn der Organisator des Webinars seine Einstellungen korrekt vorgenommen hat, muss jeder Teilnehmer einen Haken zur Zustimmung der ToU setzen, bevor ihm ein Teilnahmelink zugesandt wird (Im Bild "1" Markiert).

Bonus: Markierung "2" ist auch wieder die Tenantweite Privacy Statement URL

Um dieses Ergebnis zu erzielen, muss der Organisator des Webinars sicherstellen, dass die Einstellungen jedes mal dem folgenden Schema folgen (oder ein bestehendes, aktives, Webinar duplizieren)

| Step | Beschreibung |

|---|---|

|

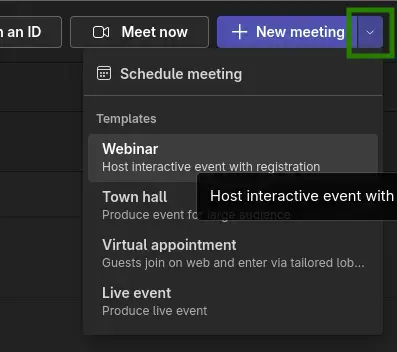

Der Organisator muss aus der Teams App heraus ein neues Meeting erstellen. Dabei muss über den kleinen Pfeil neben dem „New Meeting“ Button die Option „Webinar“ ausgewählt werden. |

|

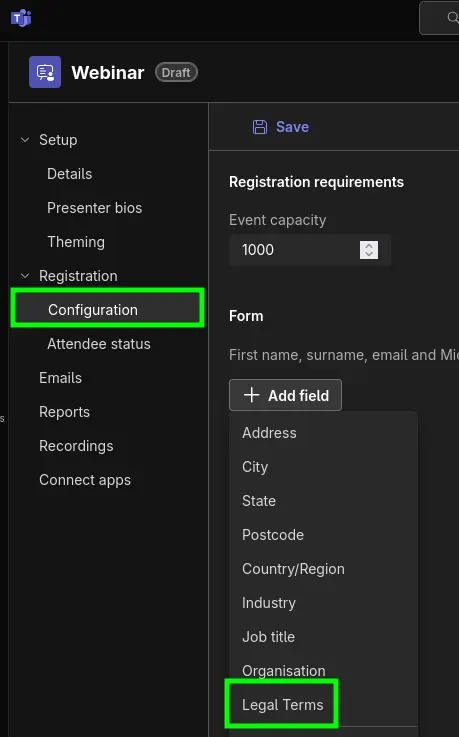

In den Einstellungen des Webinars muss dann unter "Registration > Configuration" das "Legal Terms" Feld hinzugefügt werden. Dies ist das Einzige Feld, welches URLs unterstützt – in allen anderen kann nur Klartext eingetragen werden! |

|

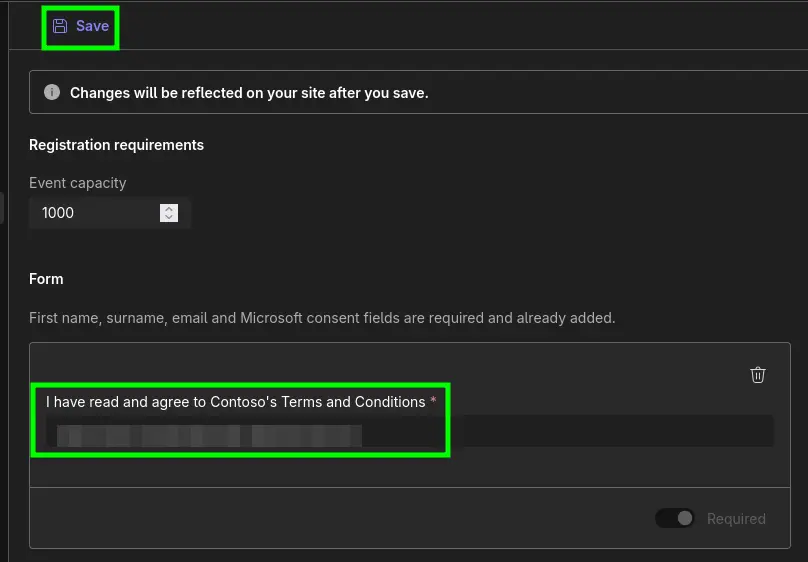

Abschließend muss die URL zu den entsprechenden ToU durch den Organisator hinterlegt werden – und zwar bei jedem neuen Webinar! (Speichern und Veröffentlichen des Webinars nicht vergessen!) |

‼️ Die beschriebenen Einstellungen lassen sich administrativ nicht erzwingen ‼️

Es ist also eine genaue Anleitung und Schulung der Webinarorganisatoren notwendig.

Ob ein anonymer Benutzer an einem Webinar teilnehmen kann, hängt davon ab, ob in der Meeting Policy des Organisators unter „Meeting scheduling > Who can register“ die Option „Everyone“ ausgewählt wurde. Andernfalls können nur Benutzer des eigenen Tenants teilnehmen.

Meeting Invite

Eine deutlich schwächere Option ist die Anpassung des Meeting Invite. Die Einladung zu einer Teams-Besprechung ist in allen Tenants weitgehend identisch, und es stehen nur wenige anpassbare Elemente zur Verfügung. Diese betreffen auch nur den Text in der Einladung, und beinhalten keine explizite Prüfung.

Man darf auch nicht vergessen, dass Termine häufig angenommen werden, ohne dass der Einladungstext überhaupt gelesen wird, geschweige denn die diversen Links darin. In Outlook ist es sogar möglich, an einer Teams-Besprechung teilzunehmen, ohne die Einladung je geöffnet zu haben.

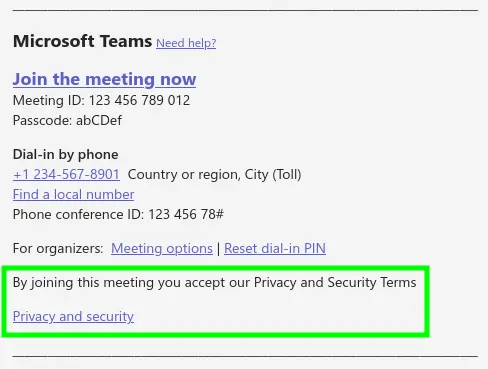

Trotzdem kann man an zwei Stellen wichtige Informationen für Besprechungsteilnehmer hinterlegen, darunter auch ToU: Der "Footer" und die "Privacy and Security URL", beide zu finden in den Meeting Settings des Teams Admin Center.

⚠️ Die Einladung kann nur organisationsweit konfiguriert werden – bei abteilungs- oder bereichsspezifischen Hinweisen ist dieser Weg daher ungeeignet

| Einstellung im Admin Center | Ergebnis |

|---|---|

|

|

Zur Erinnerung: Bei der Teilnahme an einem Teams Meeting wird unter "Privacy and cookies" die Tenantweite Privacy URL angezeigt.

Umgang mit anonymen Benutzern

Warum anonyme Benutzer ein Problem sind

Wie nun hoffentlich eindeutig klar ist: anonyme Benutzer geben unserem Tenant keine Informationen – sie geben lediglich einen frei wählbaren Namen an und treten dann der Besprechung bei, zu der sie eingeladen wurden. Daher steht in Teams-Meetings auch der Status "unverified" neben ihrem Namen.

Dadurch verlieren wir zahlreiche Möglichkeiten zur Kontrolle und Steuerung, allen vorne Weg Conditional Access ToU.

⚠️ Hinweis: Es gibt viele Granulare Konfigurationen für anonyme Benutzer, Gäste und B2B-Governance -diese sprengen den Rahmen dieses Artikels und ich werde mich sehr eng an ToU relevante Settings halten

Webinare gezielt von regulären Meetings trennen

Die gute Nachricht vorweg: Benötigen Sie Webinare, wollen aber in "normalen" Teams Besprechungen keine anonymen Benutzer zulassen, so lässt sich bereits ein großer Teil der ansonsten "unverifizierten" Benutzer ausschließen.

Webinare werden in der Meeting Policy über „Meeting scheduling > Who can register“ gesteuert. Diese Einstellung ist separat von der allgemeine Konfiguration für anonyme Benutzer.

Wann sollte man anonyme Benutzer blockieren?

Stellen Sie sich die Fragen:

- Haben meine Mitarbeiter fast ausschließlich Kontakt mit Organisationen, die ich kenne?

- Finden Meetings mit fremden Organisationen / Personen fast ausschließlich im Rahmen von Webinaren statt?

- Können Ausnahmen gezielt über Policies gesteuert werden?

➡️ Ist die Antwort überwiegend „Ja“, sollte die Teilnahme anonymer Benutzer deaktiviert werden.

Meeting Policies zur Steuerung

In der globalen Meeting Policy kann unter „Meeting join & lobby > Anonymous users can join a meeting unverified“ die Teilnahme anonymer Benutzer deaktiviert werden.

Da es sich um eine Meeting Policy handelt kann später einzelnen Organisatoren, die mit anonymen Benutzern arbeiten müssen, eine Ausnahmerichtlinie zugeordnet werden.

Wenn anonyme Benutzer deaktiviert werden, zeigt sich oft rasch, wo noch B2B-Tenantkonfigurationen fehlen oder externe Benutzer noch nicht als Gäste eingeladen wurden. Die Einrichtung und Governance von Gastkonten geht jedoch über den Umfang dieses Artikels hinaus.

Als Ausblick: Sie werden sehr viele Organisationen finden, die sehr strikt mit B2B Trust umgehen.

📌 Wichtige Hinweise zu Teams Policies

- Pro Benutzer kann jeweils nur eine Policy eines Typs aktiv sein

- Maßgeblich ist die Policy des Organisators, nicht des Teilnehmers

- Änderungen an Policies benötigen bis zu 24 Stunden zur Aktivierung

- Ein Ab- und erneutes Anmelden kann greifen von Policies beschleunigen

Hier gehts zu der Microsoft Doku zu anonymen Benutzern in Meetings

Ist die Zusammenarbeit mit anonymen Benutzern auf einen bestimmten Bereich beschränkt, bietet sich häufig das nächste ToU-Werkzeug an: In vielen Fällen verbergen sich hinter den entsprechenden Teams Besprechungen buchbare Dienstleistungen.

Bookings

Microsoft Bookings ist Microsofts Lösung, um Dienstleistungen direkt über den eigenen Exchange Kalender anzubieten. Es gibt zwei Varianten: Shared Booking Pages (klassisch) und Personal Booking Pages (neu), wobei letztere aus der starken Nutzung der gemeinsamen Buchungsseiten für die Kalenderfreigabe einzelner Personen hervorgegangen sind.

Für ToU Interessant ist die klassische Version, da dort erheblich mehr Anpassungsmöglichkeiten der Buchungsseite möglich sind. Zwar lassen sich eigene Textfelder konfigurieren, doch da weder URLs noch Dateien unterstützt werden, sind diese für ToU-Zwecke nicht relevant.

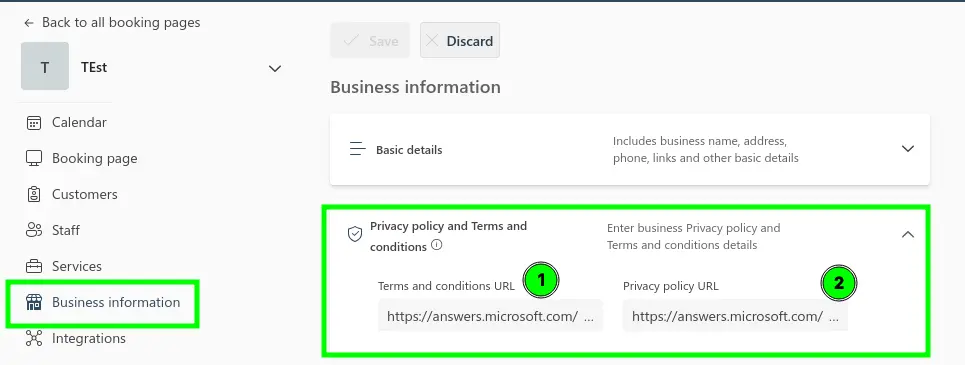

Zuerst muss ein Administrator der Booking Page die entsprechenden ToU Informationen in den "Business information" hinterlegen:

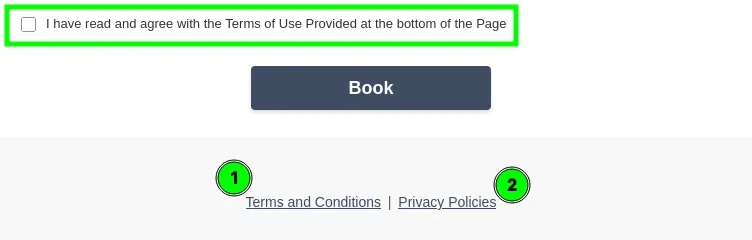

Anschließend wird die Zustimmungspflicht aktiviert – idealerweise mit einer aussagekräftigen Nachricht. (Bei sehr kurzen ToU können diese direkt eingetragen werden – URLs funktionieren nicht!)

Das Ergebnis: Eine Buchung ist nur möglich, wenn der Benutzer der ToU zustimmt.

Wichtig: Es gibt keine technische Kontrolle, die den Eigentümer der Bookings-Seite daran hindert, Einladungen direkt an Kunden oder Teilnehmende zu verschicken – entsprechende Schulung ist daher entscheidend.

‼️ Achtung: Teams-Meetings, die über Bookings erstellt werden, unterliegen den Standardrichtlinien für Benutzer. Der Organisator eines erzeugten Meetings ist immer die Person, die die Bookings Seite erstellt hat. Deren Meeting Policy muss also anonyme Benutzer zulassen!

Und um noch die Kollaborationsapplikationen rund abzuschließen, betrachten wir die Optionen für Viva Engage:

Viva Engage (Yammer)

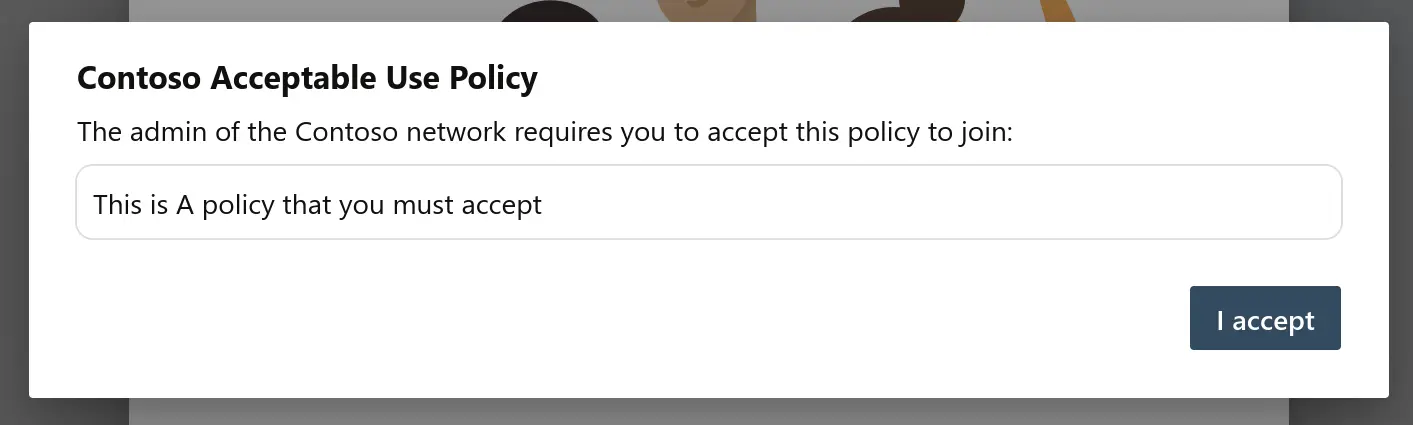

Viva Engage (ehemals Yammer) bietet eine besonders starke Möglichkeit zur Umsetzung von Terms of Use: Der Plattformzugang kann vollständig blockiert werden, bis Benutzer einer individuell gestalteten ToU zustimmen.

Diese Funktion eignet sich besonders für:

- Verhaltensrichtlinien („Terms of Conduct“) zur Nutzung der Plattform

- Hinweise auf Datenschutz, IT-Nutzung oder externe Verhaltensregeln

Usage Policy Einrichten

-

Öffnen Sie das Admin Center:

https://www.yammer.com/[TENANTNAME.onmicrosoft.com]/admin/usage_policy -

Aktivieren Sie die Zustimmungspflicht zur ToU

(optional: Erinnerungsnachricht permanent anzeigen lassen) -

Gestalten Sie den Text im HTML-Format

- Verlinkungen zu Datenschutzinformationen via

<a href="">möglich - Kombination aus Conduct + Compliance ist problemlos umsetzbar

- Verlinkungen zu Datenschutzinformationen via

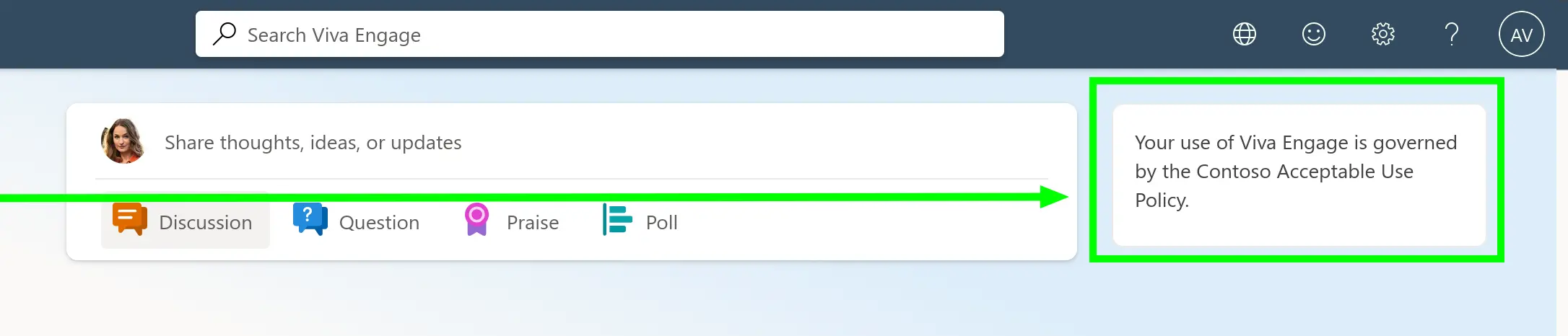

Was sieht der Benutzer?

- Beim ersten Login (und nach jeder Änderung der ToU) erscheint der volle Text – eine Zustimmung ist zwingend erforderlich:

- Der sogenannte „Sidebar Reminder“ bleibt dauerhaft sichtbar und öffnet den vollständigen Text bei Klick:

⚠️ Hinweis: Im Gegensatz zu Conditional Access gibt es keine Einsicht, welche Benutzer die ToU bestätigt haben.

Da die Zustimmung jedoch verpflichtend ist und dauerhaft erinnert wird, ist die Einhaltung in der Praxis gut abgesichert.

Zusammenfassung

In diesem Teil der Reihe haben wir die folgenden Optionen zur Präsentation und Bestätigung von Terms of Use in M365 betrachtet:

| Einstellung | Trifft Benutzertypen | Wo Sichtbar | Explizite Bestätigung | "Dateityp" |

|---|---|---|---|---|

| Teams Webinar | Alle * | Bei der Registrierung * | ✅ * | URL |

| Teams Meeting Invite | Alle | In der Besprechungseinladung | ❌ | Freitext + URL |

| Bookings (Shared) | Alle ** | Bei der Terminbuchung | ✅ *** | Freitext + URL |

| Viva Engage | Alle | Beim ersten Login und bei Änderungen | ✅ | HTML |

* Wenn der Organisator die Webinar-Konfiguration korrekt vornimmt

** Wenn Nutzer konsequent über die Bookings Seite eingeladen werden

*** Bewertung als explizite Zustimmung liegt im Ermessen der Compliance Abteilung

Ich versuche nicht mehr vorherzusagen, wann ich fertig bin – Im nächsten Teil dieser Reihe folgen weitere Microsoft-365-Anwendungen mit potenziellen ToU-Schnittstellen 😅

Wenn es etwas gibt, das Sie kennen und ich aufnehmen könnte oder sie besonders interessiert, schreiben Sie es in die Kommentare oder vernetzen Sie sich mit mir auf LinkedIn!

Kommentare